Oracle hat bestritten Ein Verstoß gegen seine SSO -Login -Server von Oracle Cloud Federated und den Diebstahl von Kontodaten für sechs Millionen Benutzer. Jedoch, BleepingComputer hat überprüft, ob mehrere Unternehmen die Gültigkeit der mutmaßlichen Verletzungsdatenproben bestätigen.

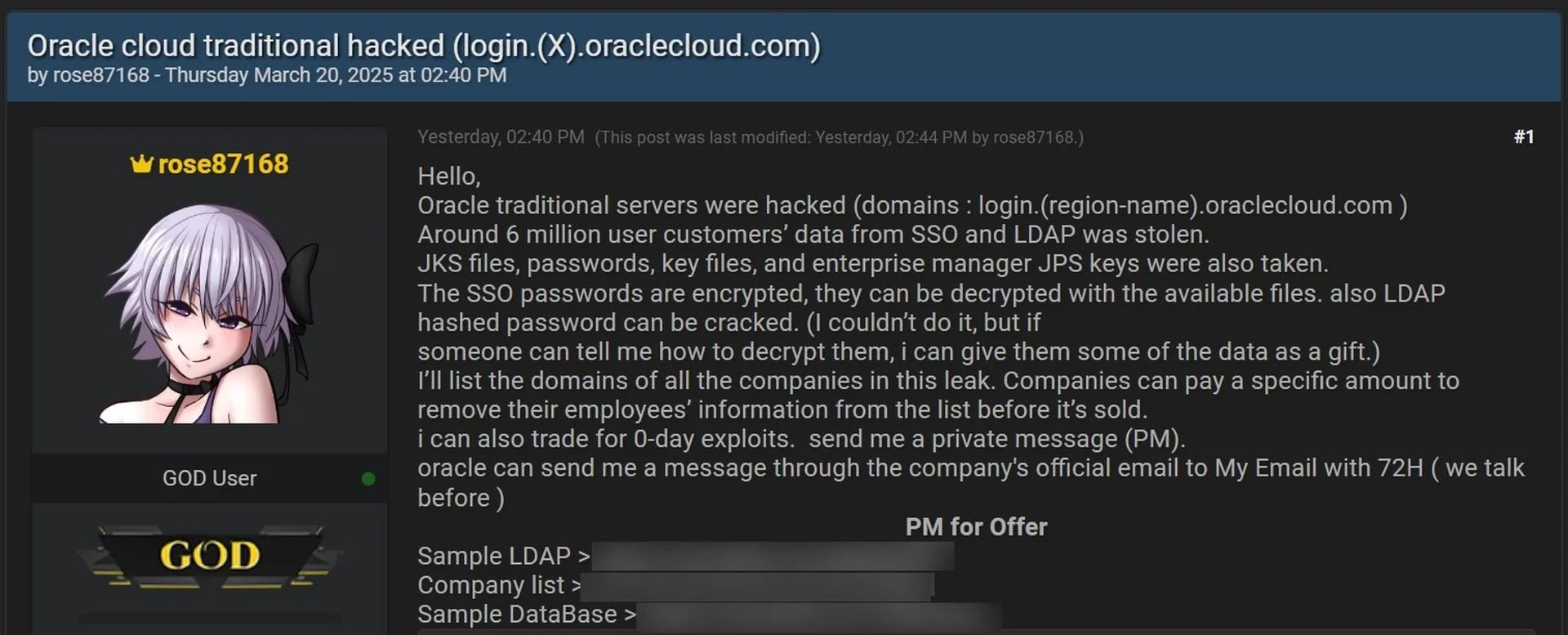

Der Verstoß wurde erstmals von einer Person namens Rose87168 gemeldet, die behauptete, auf Oracle Cloud -Server zugegriffen zu haben. Der Bedrohungsakteur begann, mutmaßliche Authentifizierungsdaten für 6 Millionen Benutzer zu verkaufen und behauptete, gestohlene SSO, und LDAP -Passwörter könnten entschlüsselt werden.

Die gefährdeten Daten enthalten E -Mail -Adressen, LDAP -Daten und eine Liste von 140.621 Domains für Unternehmen und Regierungsbehörden, die vom Verstoß betroffen sind. Viele dieser Domänen sehen jedoch aus wie Tests und mehrere Domänen gehören einigen Unternehmen.

Einige Domänen scheinen Tests zu sein, und pro Unternehmen gibt es mehrere Domänen.

Rose87168 stellte auch eine URL archive.org zur Verfügung, die zu einer Textdatei führte, die sie auf dem Server „login.us2.oraclecloud.com“ platziert hat. Dies zeigte die Fähigkeit des Hackers, Dateien auf Oracle -Servern zu erstellen, die die Wahrscheinlichkeit eines Verstoßes unterstützen.

Oracle hat jedoch die Ansprüche eines Verstoßes trotz der Demo der Datenüberprüfung durch mehrere Unternehmen widerlegt.

Einige börsennotierte Firmen haben die Authentizität eines Teils der Daten verifiziert, einschließlich LDAP -Anzeige Namen und E -Mail -Adressen, um zu bestätigen, dass die Verstoßdaten gültig sind.

Eine der E -Mails von BleepingComputer Demonstriert der Bedrohungsakteur, der sich mit dem Sicherheitsteam von Oracle über ihre Daten wendet. Diese Korrespondenz zeigt, dass sie das beabsichtigte Ziel erreicht haben.

Der Hacker hatte Oracle Security -E -Mail kontaktiert, in dem sie behaupteten, Oracle Cloud -Kontodaten für sechs Millionen Benutzer erhalten zu haben.

BleepingComputer Auch die Kommunikation erhielt sie zu der Annahme, dass Oracle weiter mit dem Bedrohungsakteur beschäftigt war. Dies könnte auf einen Versuch einer Interaktion deuten, in der Quelle jedoch nicht ausdrücklich darauf hingewiesen werden.

Die Cybersecurity -Firma Cloudsek stellte fest, dass der Oracle Fusion Middleware 11G -Server eine ältere verletzliche Version ausführte. Der Bedrohungsakteur behauptete, eine Sicherheitsanfälligkeit in der Software von Oracle ausnutzte, die als CVE-2021-35587 verfolgt wurde. Normalerweise kann dies von der URL Archive.org URL aus Software Schwachstellen Fehler und Bedrohungsfaktoren aufdecken.

Der Server „login.us2.oraclecloud.com“ wurde von Oracle kurz nach dem Auftauchen des mutmaßlichen Verstoßes von Oracle offline.

Die Ironie hier ist, dass Oracle, der Titan der Datenbanksicherheit, in einem Ablehnungsnetz gefangen ist, gegen das selbst seine eigenen Kunden überprüft werden.

Diese Diskrepanz unterstreicht das spürbare Geheimnis hinter der Cybersicherheit: Was stellt eine überprüfbare Verstöße aus? Dieses Orakel, der den Server offline – ein scheinbar gewöhnlicher Server, der jedoch von den Angeklagten verwendet wird – hält eine absichtliche, aber widersprüchliche Antwort.

Es ist wichtig, die Tatsache anzugehen, dass viele dieser Domänen als Tests festgestellt werden, und mehrere gehören zu denselben Entitäten, was darauf hindeutet, dass die Angreifer entweder nur Verzeichnisinformationen abgekratzt oder einen Weg gefunden haben, mehrere Subdomänen auf illusionistische Weise zu zaubern.

- Die Cybersecurity -Firma Cloudsek entdeckt: Eine ältere verletzliche Version von Oracle Fusion Middleware 11G, die möglicherweise von ausgenutzt wird CVE-2021-35587.

Es ist unbedingt erforderlich, die Lücke zwischen der schnellen Aktion von Oracle in Frage zu stellen, um einen Server zu besiegen, und der direkten Verweigerung eines Verstoßes und der Direktverleugnung, während die Lücken für weitere Infiltration offen bleiben. Dies zeigt ein wachsendes Problem in der Cybersicherheit, bei dem Unternehmen die Gefahr konfrontieren müssen, die durch veraltete Software und andere Schwachstellen, die sie viel zu lange ignoriert haben, dargestellt werden.

Der wichtigste Imbiss ist nicht die Ablehnung, sondern das Engagement: Kompartimentalisierte Berichte zeigen, dass der Bedrohungsakteur das Sicherheitsteam von Oracle mit gestohlenen Datenproben erreicht hat. Diese Interaktion ist aussagekräftig – oder die Verteidigungsstrategien von ORACLE erfordern umfassende Überarbeitung, einschließlich der Steigerung der Serversicherheit und der Behandlung potenzieller Schwachstellen in ihrer Software.