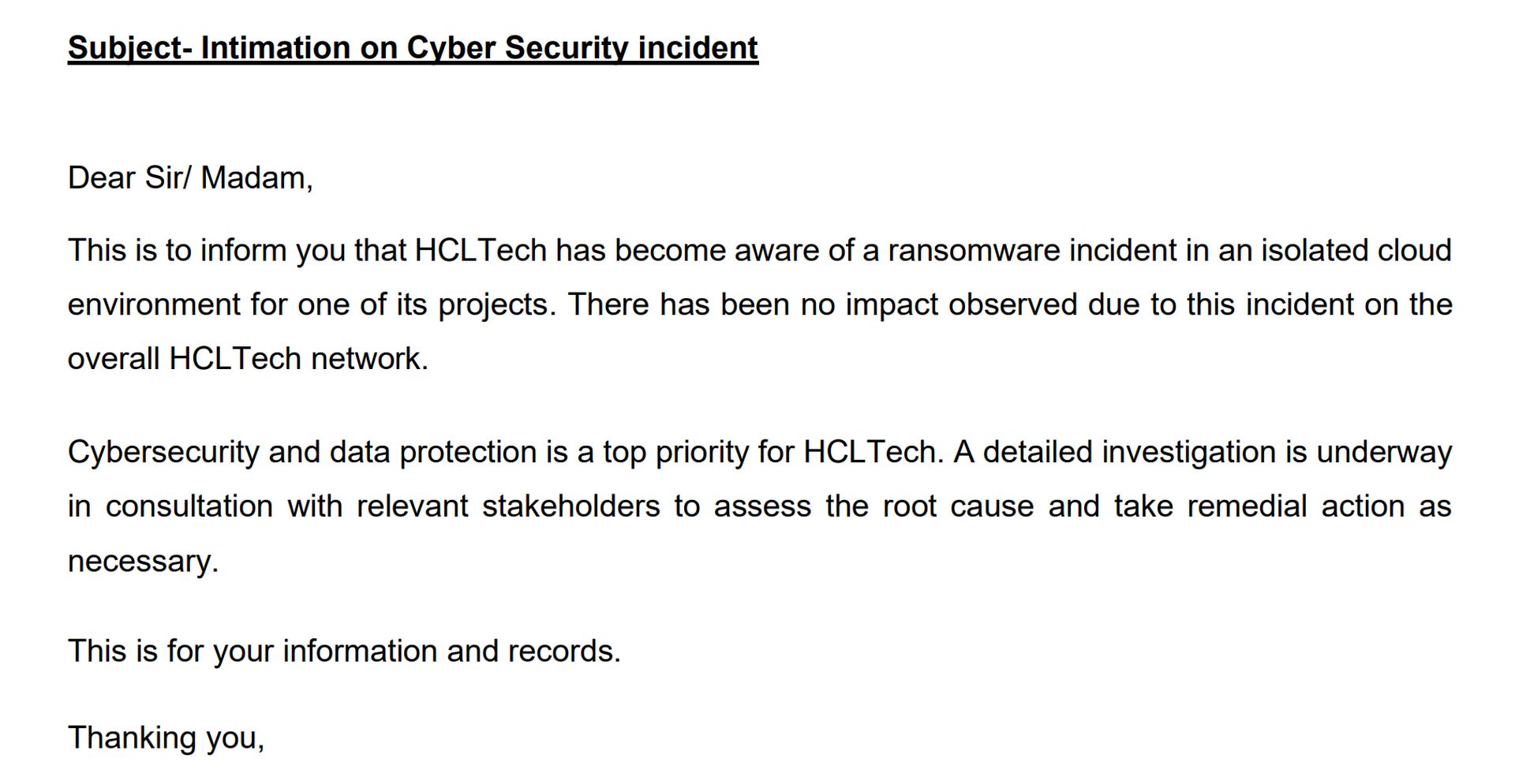

HCL Technologies, ein führendes Unternehmen im IT-Sektor, hatte kürzlich mit einem Ransomware-Angriff zu kämpfen, der auf ein bestimmtes Projekt in seiner isolierten Cloud-Umgebung abzielte.

Vor dem Ransomware-Vorfall erreichte HCL Technologies einen wichtigen Meilenstein, indem es eine Marktkapitalisierung von 4 Billionen Rupien (48,1 Milliarden US-Dollar) erreichte und damit seine Position als 13. größtes börsennotiertes Unternehmen an den indischen Börsen festigte. Diese Situation scheint die Aufmerksamkeit von Hackern auf sich gezogen zu haben

Hier erfahren Sie, was Sie über den Ransomware-Angriff von HCL Technologies wissen müssen

HCL Technologies war kürzlich einem Ransomware-Angriff ausgesetzt, der auf ein Projekt in einer isolierten Cloud-Umgebung abzielte. Der Vorfall wurde durch a aufgedeckt behördliche Einreichung in dem das Unternehmen bestätigte, dass es sich des Ransomware-Vorfalls bewusst sei. HCL Technologies betonte, dass die Auswirkungen dieses Vorfalls auf das spezifische Projekt beschränkt gewesen seien und sich nicht auf das gesamte HCLTech-Netzwerk ausgeweitet hätten.

Als Reaktion auf den Ransomware-Angriff von HCL Technologies hat das Unternehmen eine umfassende Untersuchung eingeleitet, um die Grundursache des Ransomware-Vorfalls zu verstehen. Das Unternehmen arbeitet in Absprache mit den relevanten Stakeholdern daran, die Situation gründlich zu bewerten. Das Hauptziel dieser Untersuchung besteht darin, die Faktoren zu identifizieren, die zu der Sicherheitsverletzung geführt haben, und die erforderlichen Abhilfemaßnahmen zu ergreifen, um potenzielle Schäden zu begrenzen.

Die vom Ransomware-Angriff von HCL Technologies betroffene isolierte Cloud-Umgebung wird im Rahmen der laufenden Untersuchung untersucht.

Es ist bemerkenswert, dass HCL Technologies der Cybersicherheit und dem Datenschutz Priorität einräumt und damit sein Engagement für den Schutz digitaler Vermögenswerte unterstreicht. Der proaktive Ansatz des Unternehmens als Reaktion auf den Ransomware-Angriff von HCL Technologies spiegelt die branchenweite Anerkennung der entscheidenden Bedeutung der Cybersicherheit in der sich ständig weiterentwickelnden Landschaft des IT-Sektors wider.

Trotz dieser Sicherheitsherausforderung deuten die Daten nicht auf erkennbare Auswirkungen auf das gesamte Netzwerk von HCL Technologies hin. Dies unterstreicht die Wirksamkeit der Sicherheitsmaßnahmen des Unternehmens bei der Isolierung und Eindämmung des Vorfalls. Die proaktive Haltung, die detaillierte Untersuchung und das Engagement für Abhilfemaßnahmen lassen darauf schließen, dass HCL Technologies die notwendigen Schritte unternimmt, um die Situation anzugehen und zu korrigieren.

Trotz des Ransomware-Angriffs von HCL Technologies wurden die Aktien des Unternehmens am Tag des Vorfalls um 10:15 Uhr positiv mit 1.493,5 Rupien pro Stück an der BSE gehandelt, was eine robuste Marktreaktion zeigt. Im weiteren Verlauf der Untersuchung werden Interessenvertreter, darunter Kunden und Investoren, jedoch wahrscheinlich sehr daran interessiert sein, die spezifischen Details des Vorfalls und die Maßnahmen zu verstehen, die HCL Technologies zur Stärkung seiner Cybersicherheitsinfrastruktur ergriffen hat.

Ransomware-Angriffe liegen im Trend

Der Ransomware-Angriff von HCL Technologies erfolgte kurz nach dem Schlafloser Hack. Es wurde von der Hackergruppe Rhysida angeführt und legte bis 2030 sensible Daten offen, darunter Details zum kommenden Wolverine-PS5-Spiel und anderen Spielen, nachdem Sony sich geweigert hatte, ein Lösegeld in Höhe von 50 Bitcoins zu zahlen. Aber wie wurden diese riesigen Unternehmen gehackt? Lass uns genauer hinschauen.

Ransomware-Angriffe nehmen weltweit zu und zielen auf Unternehmen aller Branchen und Sektoren ab. Die Häufigkeit dieser Vorfälle gibt Anlass zur Sorge und deutet auf ein lukratives Unterfangen für Cyberkriminelle hin, die durch Erpressung finanzielle Gewinne erzielen wollen.

Wir müssen zugeben, dass Cyberkriminelle immer raffiniertere Taktiken anwenden und fortschrittliche Techniken einsetzen, um selbst gut befestigte digitale Abwehrmechanismen zu durchbrechen. Obwohl der Ransomware-Angriff von HCL Technologies eingedämmt ist, unterstreicht er die Anpassungsfähigkeit und Agilität dieser Cyber-Bedrohungen. Allerdings müssen sie sich nicht immer für Science-Fiction-Hacker-Taktiken entscheiden. Die Hacker von Insomniac gaben beispielsweise bekannt, dass sie sich für sie entschieden haben, weil es einfach ist. Die Gruppe behauptete, der Durchbruch in das System habe nur 20 bis 25 Minuten gedauert.

„Ja, wir wussten, wen wir angriffen. Wir wussten, dass Entwickler, die solche Spiele entwickeln, ein leichtes Ziel sein würden.“

Social Engineering bleibt ein zentraler Bestandteil von Ransomware-Angriffen. Cyberkriminelle nutzen häufig den menschlichen Faktor als Einstiegspunkt für ihre böswilligen Aktivitäten, sei es durch Phishing-E-Mails oder die Ausnutzung menschlicher Schwachstellen.

Also, was zu tun? Neben den großen Anstrengungen Ihres IT-Teams sollten Einzelpersonen und Organisationen regelmäßigen Software-Updates Priorität einräumen, um Schwachstellen zu beheben. Starke, eindeutige Passwörter und die Multi-Faktor-Authentifizierung bieten zusätzlichen Schutz für Konten. Bei E-Mail-Interaktionen ist Wachsamkeit, beispielsweise die Vermeidung verdächtiger Links, von entscheidender Bedeutung. Regelmäßige Datensicherungen und die Installation seriöser Antivirensoftware schützen vor Ransomware-Angriffen. Die Beschränkung der Benutzerrechte und die Förderung der Aufklärung über Cybersicherheit stärken die Widerstandsfähigkeit zusätzlich.

Die Sicherung von Wi-Fi-Netzwerken mit starken Passwörtern und Verschlüsselung, die Implementierung einer Netzwerksegmentierung und die Durchführung regelmäßiger Sicherheitsüberprüfungen sind wesentliche Abwehrstrategien. Die Entwicklung eines Reaktionsplans für Vorfälle und die Zusammenarbeit mit Cybersicherheitsgemeinschaften tragen zu einem wirksamen Krisenmanagement bei. Die Überwachung von Systemprotokollen auf ungewöhnliche Aktivitäten hilft bei der frühzeitigen Erkennung von Bedrohungen. Bleiben Sie über die Entwicklung auf dem Laufenden Cybersicherheitstrends und Best Practices sind von grundlegender Bedeutung für die Anpassung an neue Bedrohungen.

Durch die gemeinsame Umsetzung dieser Maßnahmen wird eine proaktive und robuste Cybersicherheitshaltung geschaffen, die die Anfälligkeit für Cyberbedrohungen verringert.